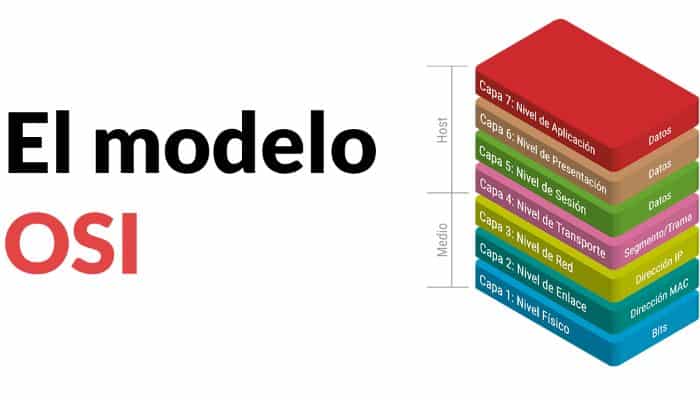

Das Open Systems Interconnection (OSI)-Modell ist ein konzeptionelles Modell der International Organization for Standardization, das es verschiedenen Kommunikationssystemen ermöglicht, unter Verwendung von Standardprotokollen zu kommunizieren. In einfacher Sprache bietet das OSI einen Standard für die Kommunikation verschiedener Computersysteme miteinander.

Das OSI-Modell kann als universelle Sprache für Computernetzwerke angesehen werden. Es basiert auf dem Konzept, ein Kommunikationssystem in sieben abstrakte Schichten zu unterteilen, die jeweils übereinander gestapelt sind.

Jede Schicht des OSI-Modells verarbeitet einen bestimmten Job und kommuniziert mit der oberen und unteren Schicht. Das DDoS-Angriffe sie zielen auf bestimmte Schichten einer Netzwerkverbindung ab; Anwendungsschicht greift Zielschicht 7 an und Protokollschicht greift Zielschicht 3 und 4 an.

Warum ist das OSI-Modell wichtig?

Obwohl das moderne Internet nicht strikt dem OSI-Modell folgt (es folgt genauer dem einfachsten Satz von Internetprotokollen), ist das OSI-Modell immer noch sehr nützlich für die Fehlersuche im Netzwerk.

Egal, ob es sich um eine Person handelt, die ihren Laptop nicht im Internet findet, oder um eine Website, die für Tausende von Benutzern ausfällt, das OSI-Modell kann helfen, das Problem einzugrenzen und die Ursache des Problems zu isolieren. Lässt sich das Problem auf eine bestimmte Schicht des Modells eingrenzen, kann viel unnötige Arbeit vermieden werden.

Sie können auch lesen: 7 beste Programme – CBZ-Dateien auf dem PC öffnen

Was sind die sieben Schichten des OSI-Modells?

Die sieben Abstraktionsebenen des OSI-Modells lassen sich von oben nach unten wie folgt definieren:

7. Die Anwendungsschicht

Dies ist die einzige Schicht, die direkt mit Benutzerdaten interagiert. Softwareanwendungen wie Webbrowser und E-Mail-Clients verlassen sich auf die Anwendungsschicht, um die Kommunikation zu initiieren.

Es sollte jedoch klar sein, dass Client-Softwareanwendungen nicht Teil der Anwendungsschicht sind; Vielmehr ist die Anwendungsschicht für die Protokolle und die Datenmanipulation verantwortlich, auf die sich die Software stützt, um dem Benutzer aussagekräftige Daten zu präsentieren.

Zu den Protokollen der Anwendungsschicht gehören HTTP und SMTP (Simple Mail Transfer Protocol ist eines der Protokolle, die die E-Mail-Kommunikation ermöglichen).

6. Die Präsentationsschicht

Diese Schicht ist hauptsächlich dafür verantwortlich, die Daten für die Verwendung durch die Anwendungsschicht vorzubereiten; Mit anderen Worten, Layer 6 macht Daten für Anwendungen präsentierbar. Die Präsentationsschicht ist für die Datenübersetzung, Verschlüsselung und Komprimierung verantwortlich.

Zwei kommunizierende Kommunikationsgeräte können unterschiedliche Kodierungsverfahren verwenden, sodass Schicht 6 für die Übersetzung der eingehenden Daten in eine Syntax verantwortlich ist, die die Anwendungsschicht des empfangenden Geräts verstehen kann.

Wenn die Geräte über eine verschlüsselte Verbindung kommunizieren, ist Layer 6 dafür verantwortlich, auf der Senderseite die Verschlüsselung hinzuzufügen und die Verschlüsselung auf der Empfängerseite zu entschlüsseln, damit sie der Anwendungsschicht lesbare Daten und unverschlüsselt präsentieren kann.

Schließlich ist die Präsentationsschicht auch dafür verantwortlich, die von der Anwendungsschicht empfangenen Daten zu komprimieren, bevor sie an Schicht 5 geliefert werden. Dies trägt dazu bei, die Geschwindigkeit und Effizienz der Kommunikation zu verbessern, indem die zu übertragende Datenmenge minimiert wird.

5. Die Sitzungsschicht

Dies ist die Schicht, die für das Öffnen und Schließen der Kommunikation zwischen den beiden Geräten verantwortlich ist. Die Zeit zwischen dem Öffnen und Schließen der Kommunikation wird als Sitzung bezeichnet. Die Sitzungsschicht stellt sicher, dass die Sitzung lange genug geöffnet bleibt, um alle ausgetauschten Daten zu übertragen, und schließt die Sitzung dann sofort, um Ressourcenverschwendung zu vermeiden.

Die Sitzungsschicht synchronisiert auch die Datenübertragung mit den Prüfpunkten. Wenn Sie beispielsweise eine 100-Megabyte-Datei übertragen, kann die Sitzungsschicht alle 5 MB einen Prüfpunkt setzen.

Im Falle eines Verbindungsabbruchs oder Absturzes nach 52 Megabyte Übertragung könnte die Sitzung am letzten Checkpoint fortgesetzt werden, was bedeutet, dass nur noch 50 Megabyte an Daten übertragen werden müssen. Ohne die Checkpoints müsste der gesamte Transfer von vorne beginnen.

4. Die Transportschicht

Layer 4 ist für die Ende-zu-Ende-Kommunikation zwischen den beiden Geräten verantwortlich. Dazu gehört das Entnehmen von Daten aus der Sitzungsschicht und das Aufteilen in Blöcke, die als Segmente bezeichnet werden, bevor sie an Schicht 3 gesendet werden. Die Transportschicht auf dem empfangenden Gerät ist dafür verantwortlich, die Segmente wieder zu Daten zusammenzusetzen, die die Sitzungsschicht verarbeiten kann.

Die Transportschicht ist auch für die Flusskontrolle und Fehlerkontrolle verantwortlich. Die Flusskontrolle bestimmt eine optimale Übertragungsgeschwindigkeit, um sicherzustellen, dass ein Sender mit einer schnellen Verbindung einen Empfänger mit einer langsamen Verbindung nicht überfordert.

Die Transportschicht führt eine Fehlerkontrolle am empfangenden Ende durch, indem sie sicherstellt, dass die empfangenen Daten vollständig sind, und eine erneute Übertragung anfordert, wenn dies nicht der Fall ist.

3. Die Netzwerkschicht

Die Netzwerkschicht ist dafür verantwortlich, den Datentransfer zwischen zwei verschiedenen Netzwerken zu erleichtern. Wenn sich die beiden kommunizierenden Geräte im selben Netzwerk befinden, ist die Netzwerkschicht nicht erforderlich.

Die Vermittlungsschicht teilt die Segmente der Transportschicht in kleinere Einheiten, sogenannte Pakete, auf dem Gerät des Senders auf und setzt diese Pakete auf dem empfangenden Gerät wieder zusammen. Die Netzwerkschicht findet auch den besten physischen Pfad für die Daten, um ihr Ziel zu erreichen; Dies wird als Routing bezeichnet.

2. Die Sicherungsschicht

Die Sicherungsschicht ist der Netzwerkschicht sehr ähnlich, außer dass die Sicherungsschicht die Datenübertragung zwischen zwei Geräten im GLEICHEN Netzwerk erleichtert. Die Sicherungsschicht nimmt Pakete von der Netzwerkschicht und teilt sie in kleinere Teile, die Frames genannt werden.

Wie die Netzwerkschicht ist auch die Sicherungsschicht für die Flusskontrolle und Fehlerkontrolle bei der Kommunikation innerhalb des Netzwerks verantwortlich (die Transportschicht führt nur Flusskontrolle und Fehlerkontrolle für die Kommunikation zwischen Netzwerken durch).

1. Die physische Schicht

Diese Schicht umfasst die physischen Geräte, die an der Datenübertragung beteiligt sind, wie Kabel und Switches. Dies ist auch die Schicht, in der die Daten in einen Bitstrom umgewandelt werden, der eine Folge von Einsen und Nullen ist.Die physikalische Schicht beider Geräte muss auch einer Signalkonvention zustimmen, damit auf beiden Geräten Einsen von 0 unterschieden werden können.

Sie können auch lesen: Was ist eine Software. Lebenszyklen und Modelle

Wie Daten durch das OSI-Modell fließen

Damit menschenlesbare Informationen über ein Netzwerk von einem Gerät zum anderen übertragen werden können, müssen die Daten beim sendenden Gerät alle sieben Schichten des OSI-Modells durchlaufen und dann am empfangenden Ende alle sieben Schichten durchlaufen.

Beispiel: Herr Cooper möchte Frau Palmer eine E-Mail schreiben. Mr. Cooper verfasst seine Nachricht in einer E-Mail-Anwendung auf seinem Laptop und klickt dann auf „Senden“.

Ihre E-Mail-Anwendung leitet Ihre E-Mail-Nachricht an die Anwendungsschicht weiter, die ein Protokoll (SMTP) auswählt und die Daten an die Präsentationsschicht weiterleitet. Die Präsentationsschicht komprimiert die Daten und gelangt dann zur Sitzungsschicht, die die Kommunikationssitzung initialisiert.

Die Daten erreichen dann die Transportschicht des Senders, wo sie segmentiert werden, dann werden diese Segmente auf der Netzwerkschicht in Pakete aufgeteilt, die auf der Sicherungsschicht weiter in Frames unterteilt werden. Die Sicherungsschicht sendet diese Frames an die physische Schicht, die die Daten in einen Strom von Einsen und Nullen umwandelt und sie über ein physisches Medium, z. B. Kabel, sendet.

Sobald Frau Palmers Computer den Bitstream über ein physisches Medium (wie ihr WLAN) empfängt, fließen die Daten durch dieselbe Reihe von Schichten auf ihrem Gerät, jedoch in umgekehrter Reihenfolge.

Zuerst wandelt die physikalische Schicht den Strom der Einsen und Nullen in Frames um, die an die Sicherungsschicht übergeben werden. Die Sicherungsschicht setzt dann die Frames wieder zu Paketen für die Netzwerkschicht zusammen. Die Netzwerkschicht erstellt dann aus den Paketen Segmente für die Transportschicht, die die Segmente wieder zu einem einzigen Datenelement zusammenfügt.

Die Daten fließen dann an die Sitzungsschicht des Empfängers, die die Daten an die Präsentationsschicht weiterleitet und dann die Kommunikationssitzung beendet. Dann wird die Präsentationsschicht die Komprimierung entfernen und passieren.