Telefone, intelligente Assistenten und andere Arten von Technologien erleichtern unser Leben, aber Bequemlichkeit hat oft ihren Preis. Unsere personenbezogenen Daten werden häufig ohne unser Wissen oder unsere ausdrückliche Zustimmung zu unterschiedlichen Zwecken erhoben und genutzt. In manchen Fällen, Hacker verwenden Malware, um unsere Telefone zu kapern und uns auszuspionierenAber es muss nicht so sein – hier erfahren Sie, wie Sie Spione vermeiden und neugierige Technologien und Apps einschränken.

Anzeichen dafür, dass Ihr Telefon Sie ausspioniert

Es gibt eine Handvoll Anzeichen dafür, dass Ihr Telefon gehackt wurdeEntweder durch eine Anwendung oder jemand, der Ihre Aktivität überwacht, wenn Sie eine oder mehrere der folgenden Besonderheiten bemerken, kann dies nur ein Hardware- oder Softwarefehler sein, aber auch das Ergebnis einer unwissentlich auf Ihrem Telefon installierten Malware oder schlimmer:

- Das Telefon fühlt sich ungewöhnlich heiß an. Wenn sich der Akku erwärmt und sich das Telefon auch dann warm anfühlt, wenn Sie es nicht verwenden, ist dies ein möglicher Hinweis darauf, dass ohne Ihr Wissen Daten zum und vom Telefon gesendet werden.

- Unerklärlich hoher Datenverbrauch. Während neuere Spionage-Apps erfolgreich waren, verwendet ältere Spyware Daten von Ihrem Mobiltelefon, um vom Telefon gesammelte Informationen zu übertragen. Ein plötzlicher Anstieg der Datennutzung kann ein aufschlussreiches Zeichen sein.

- Akku entlädt sich schnell. Malware, die im Hintergrund arbeitet, kann Ihren Akku schnell entladen, wenn Sie eine abrupte Änderung der Akkulaufzeit bemerken, kann die Ursache im Hintergrund laufende Schadsoftware sein.

- Seltsame SMS. Der Empfang von Textnachrichten mit nicht erkennbaren Codes ist ein gelegentliches Zeichen dafür, dass Spyware eine Fernbedienungsfunktion ausführt. Sie könnten auch auf einen Phishing-Betrugsversuch hinweisen.

So stoppen Sie das Spionieren und Verfolgen auf einem Android-Telefon

Android-betriebene Telefone sind anfälliger für Malware und Hacking als iPhones, da Besitzer oft verdächtige Anwendungen von Drittanbietern herunterladen und installieren können.

Malware kann sich neben harmloseren Apps auf Ihr Telefon einschleichen oder sogar von denen, die an Orten der Cyberkriminalität wie Russland gefunden werden, so gestaltet werden, dass sie wie beliebte Spiele und Apps aussehen.

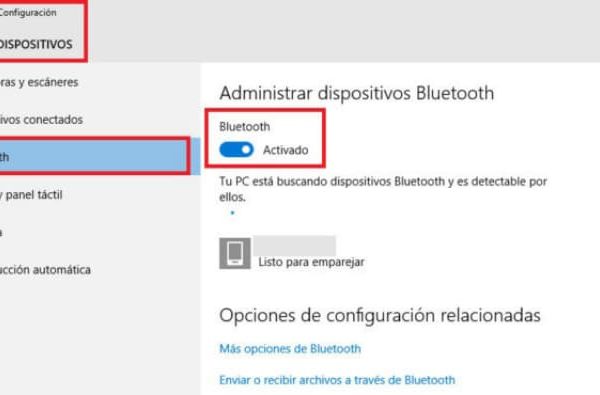

Um auf Ihrem Telefon nach verdächtigen oder schädlichen Programmen oder Dateien zu suchen, gehen Sie zu Einstellungen – Anwendungen – Anwendungen verwalten und entfernen Sie ungewöhnlich aussehende Dateien oder Programme. Das Problem ist, dass sich Spyware als harmlos aussehende Dateinamen tarnt. In diesem Fall ist die Installation einer Spyware wie Anti Spy Mobile eine sicherere Methode zum Entfernen bösartiger Spyware.

Die einzige sichere und garantierte Möglichkeit, Malware von Ihrem Android-Telefon zu entfernen, besteht jedoch darin, einen Werksreset durchzuführen. Um ein Zurücksetzen auf die Werkseinstellungen durchzuführen, gehen Sie zu Einstellungen – Sichern und Zurücksetzen – Zurücksetzen auf Werkseinstellungen – Telefon zurücksetzen. Je nach Telefon können die Menünamen leicht variieren, aber der allgemeine Vorgang ist der gleiche.

Es könnte dich interessieren: Was ist das und wie rootet man ein Android-Handy?

So vermeiden Sie das Tracking auf einem iPhone

Glücklicherweise sind iPhones aufgrund der hohen Sicherheit und der Tatsache, dass nur von Apple genehmigte Anwendungen über den einzigen App Store heruntergeladen werden können, der iPhone-Benutzern zur Verfügung steht, nicht so anfällig für Malware.

Wenn Sie jedoch ein gebrauchtes, gerootetes Telefon gekauft haben, ist das Spyware es kann (oder wurde bereits) heruntergeladen und auf Ihrem Telefon installiert. Um die auf Ihrem Telefon installierten Apps zu überprüfen, gehen Sie einfach zu Einstellungen und scrollen Sie nach unten, um eine vollständige Liste der auf Ihrem Gerät installierten Apps anzuzeigen.

Für eine einfache Lösung, um auf Ihrem iPhone installierte Spyware zu entfernen Jailbreak, verwenden Sie iTunes, um die neueste Version von iOS herunterzuladen. Der Installationsvorgang entfernt alle nicht genehmigte Software von Ihrem Telefon. Denken Sie daran, dass Ihr Telefon nach dem Update nicht mehr gerootet ist und Sie die Möglichkeit verlieren, Apps aus konkurrierenden App-Stores und andere damit verbundene Freiheiten für immer herunterzuladen. .

Wie Mobilfunknetze Personen verfolgen

Diese Situation ist unmöglich zu vermeiden … es ist, als ob Sie Ihr Mobiltelefon vollständig zerstören würden. Mobiltelefone funktionieren, indem sie eine Verbindung über einen Turm herstellen, der die Kommunikation über ein Relais von einem oder vielen anderen von Ihrem Unternehmen betriebenen Mobilfunkmasten überträgt.

Ihr Telefon verbindet sich immer nur mit einer Zelle, sodass Ihr Netzwerk jederzeit eine ziemlich gute Vorstellung davon hat, wo SIE sich befinden. Wenn Sie weit genug reisen, werden Ihre Signale an die nächstgelegene Zelle im System geleitet.

Wenn Sie dies stört, können Sie das Telefon ausschalten und den Akku so lange entfernen, wie Sie möchten, oder das Mobiltelefon nicht mehr verwenden. Etwas mehr kann getan werden Verhindern Sie, dass Ihr drahtloses Netzwerk Ihren Standort kennt, denn so funktioniert Technik. Denken Sie nur daran, dass sie im Allgemeinen nicht die Bösen sind.

Spioniert Sie jemand über Ihren Laptop aus?

Es ist grausam, aber wahr: Jemand könnte dich über deinen PC beobachten oder von der Webcam Ihres Laptops. Die Sicherheitsanfälligkeit wird normalerweise durch den Besitz einer unsicheren Kameravariante verursacht, auf die durch versehentliches Installieren von Malware durch den Benutzer oder durch Malware, die sich vor dem Kauf auf Ihrem Computer befand, leicht zugegriffen werden kann.

Wie können Sie feststellen, ob Sie über Ihre Webcam beobachtet werden:

- Das LED-Licht neben der Kamera blinkt … wenn Sie es nicht verwenden. Es klingt wie aus einem modernen Thriller, aber das passiert tatsächlich, wenn das Webcam-Licht zu seltsamen Zeiten leuchtet, ist dies eine Szene, die darauf hinweist, dass die Kamera gehackt wurde. Dies ist ein glückliches Szenario, da die meisten Hacker das Wissen haben, sie zu deaktivieren Dieses Feature.

- Vorhandensein von Audio- oder Videoaufzeichnungen auf der Festplatte. Dies liefert starke Beweise für die Fälle, in denen Sie überwacht werden.

- Langsame oder ungewöhnliche Prozesse, die beim Öffnen des Task-Managers ausgeführt werden. Malware, die zum Ausspähen installiert wurde, kann harmlose Namen haben, verbraucht aber verdächtig viel Speicher.

Wenn eine dieser Situationen auf Sie zutrifft, müssen Sie zunächst die Kamera abdecken. Deinstallieren Sie als Nächstes die Webcam-Treiber und führen Sie einen gründlichen Scan der Festplatten mit aktueller Antivirensoftware durch.